Web × 担当者の

“脆弱性”をサポート

15年以上の診断実績を誇る頼れるITパートナー、

アイ・エフ・ティのプロ診断員だから寄り添える!

業界No1診断ツールと組み合わせた

脆弱性診断(セキュリティ診断)で

Webやシステム、そして人の脆弱性をサポートします。

We support the vulnerability of the web and its personnel.

Campaign キャンペーン

脆弱性診断に、

このような不安は

ありませんか?

Are you struggling with these problems?

他社との違いがわからない

- 何を比較検討すればよいかわからない

- 対応範囲はどこまで?

診断内容がわからない

- 見積内容や診断内容がよくわからない

- サービスの違いがわからない

診断後が不安

- 診断結果をもとに改善できるか不安

- セキュリティ担当がおらず社内教育ができない

「Web」と「人」の両軸で

セキュリティを保守する

アイ・エフ・ティだから

企業の担当者の「?」を解決!

業界シェアNo.1診断ツール

「Vex」使用

再診断サービス無料

(※初回診断から3カ月以内)

報告会・手厚いサポート

の実施

アイ・エフ・ティの脆弱性診断は

「Web」と「人」の脆弱性をサポートできる安心のサービスです。

脆弱性診断を受診したことがない、

システムに詳しい担当者がいない

「はじめての脆弱性診断」に

寄り添うサービスを提供いたします。

IFTの脆弱性診断が

選ばれる理由

Reasons

Reason 01

15年以上にわたる

幅広い業種への診断実績

2009年から培ってきた15年以上の豊富な経験と、多様な視点からセキュリティ上の不備を徹底的にチェックする熟練の診断員が多数在籍。単なる形式的な診断ではなく、お客様のニーズやリスクを深く理解した上で、最適なソリューションをご提案いたします。

Reason 02

必要最低限の診断で、

最大限の効果を

「脆弱性診断を受けたいけど、費用がネック…」。そんなお悩みを解消するのが弊社のサービスの特徴です。お客様のお悩みに合わせた最適な診断プランをご提案し、必要な診断だけを組み合わせ。「他社で取得した脆弱性診断の価格が予想以上に高くて困っている」という方も、ぜひ一度ご相談ください。

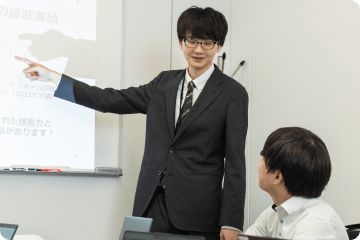

Reason 03

「人」の脆弱性もサポート!

診断が終わってもセキュリティ対策に終わりはありません。診断結果に基づいた具体的な対策を実行することが重要です。弊社では、報告書の内容をご説明する報告会オプションや、従業員の皆さんが適切な対応力を身につけられるサービスもご用意しております。

Customer Voice お客様の声

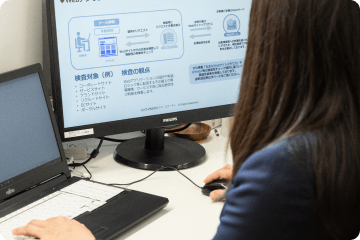

Service 脆弱性診断サービス

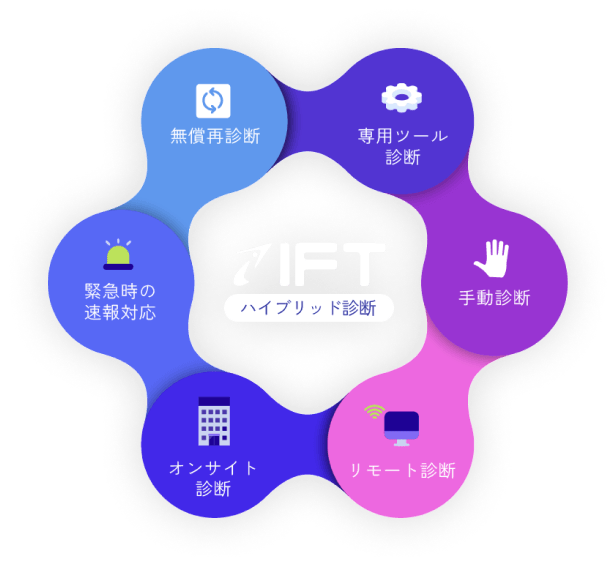

はじめての診断にオススメ

ハイブリッド

Webアプリケーション診断

クイックWebアプリケーション診断に加え、経験を重ねた診断員による目視手動診断も追加で実施。ハイクオリティかつきめ細かい診断が可能で、高セキュリティサイトを運営する企業様にオススメです。

- こんなケースにぴったり

-

- プラットフォーム脆弱性診断を一度も受診したことがない

- 安全性を徹底的に調べたい

- セキュリティ専門家の意見を聞きたい

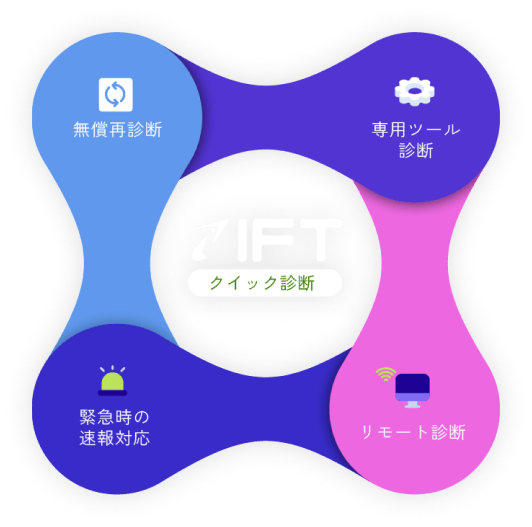

再診断・スピード重視にオススメ

クイックWeb

アプリケーション診断

業界シェアNo.1自動診断ツールVexを用いて、高速で診断を行います。高精度かつハイスピードの自動診断ツールを導入することにより、短期間でシンプルな診断が可能です。

- こんなケースにぴったり

-

- もう一度、脆弱性診断がしたい

- 機能追加した部分のみ、再度診断したい

- 最低限の項目で、とにかく早く診断したい

ネットワーク機器から

クラウド環境まで

プラットフォーム

脆弱性診断

お使いのネットワーク機器やサーバに対して診断を行います。機器の設定不備や不要なポートが空いていないかなど診断員がツールを利用して確認いたします。

- こんなケースにぴったり

-

- プラットフォーム脆弱性診断を一度も受診したことがない

- サーバやネットワーク機器、WAFについても確認したい

- セキュリティ専門家の意見を聞きたい

アプリと端末を守る

スマホアプリ脆弱性診断

iOS/Androidのスマートフォンアプリ内にあるコード上の不備や、不正な通信が発生しないか、コンテンツ改ざんの危険性が無いかなどの確認を行います。診断可能なソースコードによる静的診断を実施しています。

- こんなケースにぴったり

-

- スマホアプリ脆弱性診断を一度も受診したことがない

- ユーザーが安全に使えるスマホアプリをリリースしたい

- セキュリティ専門技術者の意見が聞きたい

より実践的な

侵入テスト

ペネトレーションテスト

実際のサイバー攻撃を模して、システムやネットワークの脆弱性を検証し、セキュリティ対策の有効性を評価します。

- こんなケースにぴったり

-

- 想定されるハッキングパターンを知りたい

- 本当にハッカーが侵入できないかテストしたい

- “もしも”を想定して、対策フローを用意しておきたい

コーディングレベルの

問題検出

ソースコード診断

プログラムのソースコードを解析し、セキュリティの脆弱性やパフォーマンスの問題を検出し、改善点を提案します。

- こんなケースにぴったり

-

- コード品質を開発標準に適合させたい

- セキュリティリスクを検証し、安全性を高めたい

- パフォーマンス低下の原因を特定し、最適化したい

Works 導入事例

About us 私たちについて

News ニュース

2025.02.27

2025.01.30