2026.02.27

「クレジットカード・セキュリティガイドライン」の改訂により、2025年4月以降で、EC加盟店は、これまで実施してきたセキュリティ対策に加え、システムやWebサイトの脆弱性対策の実施が義務付けられました。

これにより、一刻も早くセキュリテイ対策をしなくては!と考えている方も多いと思います。

しかし、「公式ガイドラインは見たけれど、専門用語が多くて結局よく分からなかった」

「うちのような中小規模のECサイトで、あの長いガイドラインの全てに対応するのは無理…」

と感じている方もいらっしゃるかもしれません。

専門的な知識がないと、どこが本当に重要で、何を優先すべきか判断するのは難しいですよね。

そこでこの記事では、脆弱性診断の専門、IFT(アイ・エフ・ティ)が、そんな中小ECサイトの経営者・運営担当者の皆さんのために、「ECサイト構築・運用セキュリティガイドライン」の核心部分を徹底的に「超訳」。

「何が本当に重要で、なぜそうすべきか、そして具体的にどう行動すれば良いのか」を、専門家の視点から分かりやすく解説します。

なぜ今、中小ECがセキュリティガイドラインに向き合う必要があるの?

膨大なガイドラインの中で、本当に優先すべきポイントはどこ?

専門家が教える、具体的なセキュリティ対策の最初の一歩とは?

ガイドライン対応でよくある落とし穴と、その回避策は?

ガイドライン対応への漠然とした不安を解消し、自信を持ってセキュリティ対策を進めるためのお手伝いができれば幸いです。

近年のサイバー攻撃の増加により、個人情報漏洩やサービス停止といった深刻な被害が相次いでいます。 こうした状況を受け、経済産業省は、2025年4月以降すべてのEC加盟店に対して、脆弱性対策や不正利用対策の実施を義務付けました。 この記事では、ECサイト運営者の皆様が抱える不安を解消し、スムーズに必

セキュリティサービス事業部 コンサルタント/プログラマーからシステム運用を経て情報セキュリティ全般の業務に従事。現在は培った情報セキュリティの経験を活かしお客様の課題に向き合った企画やマーケティングを担当。

目次

中小規模のECサイト運営者の皆さんにとっては、この公的なガイドラインは、少し難しくて縁遠いものに感じられるかもしれません。

しかし、ECサイトのセキュリティ対策は、もはや他人事ではなくなりました。

そして今こそ、このガイドラインと真摯に向き合っていただきたい、理由が2つあります。

このセキュリティ対策の指針を示したものが、独立行政法人 情報処理推進機構が発行しているECサイト構築・運用セキュリティガイドライン(独立行政法人 情報処理推進機構)です。

このガイドラインで示されているセキュリティ対策の一部が、2025年4月以降にECサイト事業者に対して義務化されました。

近年のサイバー攻撃の増加により、個人情報漏洩やサービス停止といった深刻な被害が相次いでいます。 こうした状況を受け、経済産業省は、2025年4月以降すべてのEC加盟店に対して、脆弱性対策や不正利用対策の実施を義務付けました。 この記事では、ECサイト運営者の皆様が抱える不安を解消し、スムーズに必

これは、ECサイトにおけるクレジットカード情報の漏洩事故が後を絶たない状況を受け、より安全なEC取引環境を実現するための動きです。

実際に、クレジットカード会社や業界団体(JADMAなど)は、このガイドラインへの準拠を取引の条件とする動きを強めています。

待ったなしの状況と言えるでしょう。

「ECサイト構築・運用セキュリティガイドライン」は、難しそうに見えるかもしれませんが、実は中小ECサイトの皆さんにとって、セキュリティ対策を進める上でとても役立ちます。

ガイドラインには、必ず実施すべき基本的な対策から、さらに進んだ対策までが具体的に整理されています。

特に付録として提供されているチェックリストは、自社のセキュリティ状況を点検する際にそのまま活用できます。

また、各対策の背景や具体的な実施例に関する記述は、外部の制作会社などに開発を委託する際の仕様書を作成する上でも大いに役立ちます。

専門的な知識が十分でなくても、期待するセキュリティレベルを伝えやすくなるでしょう。

これら2つの理由から、中小ECサイト運営者の皆さんも、今こそ「ECサイト構築・運用セキュリティガイドライン」を読み解き、具体的なセキュリティ対策への一歩を踏み出すことが求められているのです。

ガイドラインの具体的な対策項目を見ていく前に、まずはその全体像と、ECサイトのセキュリティを考える上での基本的な心構えを理解することが大切です。

ここをしっかりと押さえておくことで、個別の対策内容の理解度が格段に深まります。

経済産業省やIPA(情報処理推進機構)が公表している「ECサイト構築・運用セキュリティガイドライン」は、ECサイトにおける情報セキュリティ対策の進め方を示した、いわば「教科書」のようなものです。

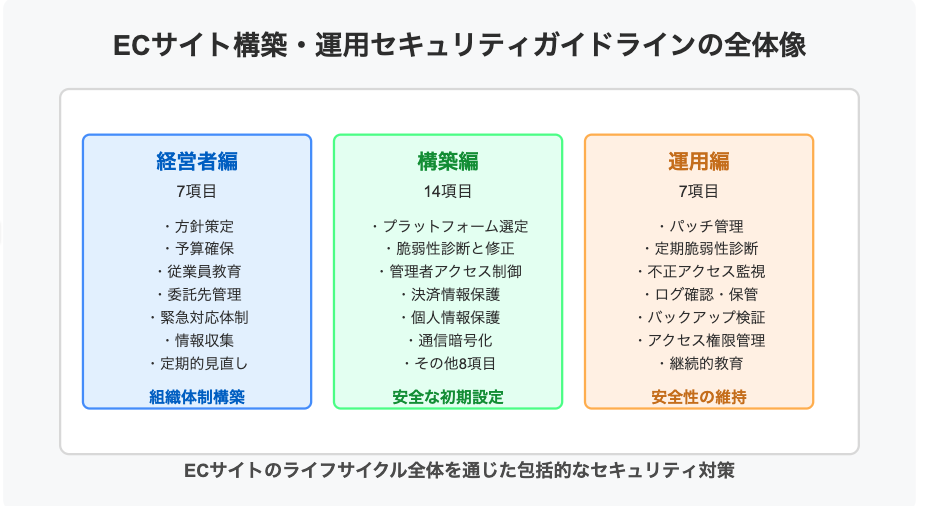

| 経営者の責任に関する項目(7項目) | 会社全体として、どのようにセキュリティ対策に取り組むべきかを定めています。 |

|---|---|

| ECサイト構築時の技術的対策 に関する項目(14項目) |

新しくECサイトを立ち上げる際に、具体的にどのようなセキュリティ要件を満たすべきかを示しています。 |

| ECサイト運用時の技術的対策 に関する項目(7項目) |

構築したECサイトの安全な状態を維持し、さらに向上させていくための日々の運用ルールを定めています。 |

ECサイト構築・運用セキュリティガイドラインの全体像

このガイドラインの目的は、ECサイトを運営する経営者の皆さんが、セキュリティリスクの大きさと対策の重要性、そして対策にかかる費用と効果を正しく理解し、担当者が具体的な対策の優先順位を判断して実行に移しやすくすることにあります。

ガイドライン活用の第一歩は、ご自身のECサイトが「構築段階」なのか「運用段階」なのかを把握し、ガイドラインのどの部分を重点的に参考にすべきかを知ることから始めましょう。

ガイドラインには多くの対策項目が挙げられていますが、その中でも特に中小ECサイトの運営において、私たちIFTが重要だと考える基本的な心構えが3つあります。

これらを意識することで、ガイドライン活用の効果が大きく変わってきます。

ECサイトを新規に構築する際、あるいは既存サイトをリニューアルする際には、セキュリティを土台から固めることが何よりも重要です。

ガイドラインの「構築編」には多くの要件がありますが、その中でもIFTが特に優先度が高いと考えるのは以下の項目です。

要件1: 国が示す「安全なウェブサイトの作り方」などの指針に沿って、ECサイトを構築する。

要件: サーバーや管理画面を使うパソコンなどで利用しているソフトウェアを、セキュリティパッチなどで常に最新の状態に保つ。

要件3: ECサイトを公開する前に専門家による脆弱性診断を行い、見つかった弱点は必ず対策する。

要件4: 管理者画面や管理用ソフトに接続できるパソコンを制限する。

要件5: 管理者画面や管理用ソフトに接続するパソコン自体のセキュリティ対策をしっかり行う。

要件6: クレジットカード業界のセキュリティ基準「クレジットカード・セキュリティガイドライン」を守る。

要件8: お客様の個人情報を安全に管理するための対策を講じる。

要件9: ECサイトのドメイン名が本物であることを証明し、TLS(暗号化通信)を利用する。

ここでは、ECサイトの構築時に守るべきセキュリティ対策の要件の中から、IFTが特に「絶対防衛ライン」と考え、優先して取り組むべき項目を中心に解説します。

ECサイト構築・運営では、「安全なウェブサイトの作り方」といった公的な指針に基づき、脆弱性対策を施すことが最重要です。

🔗安全なウェブサイトの作り方(参照:情報処理推進機構)

そして、使用するサーバー、OS、ミドルウェア(サーバーとソフトウェアの中継役)、Webアプリケーションなど、ECサイトを構成する全てのソフトウェアは、常に最新版を維持し、セキュリティパッチ(修正プログラム)を適用しましょう。

特に中小規模のECサイトでは、日々の業務に追われて対策が後回しにされがちですが、古いソフトウェアの脆弱性を放置することは、情報漏洩といった深刻な被害に直結する、非常に危険な行為です。

そのためには、まずECサイトを構成している全てのソフトウェアをリストアップして正確に把握し、それぞれの脆弱性に関する情報を継続的に集め、管理する体制づくりが欠かせません。

危険度の高い脆弱性が見つかった場合は発見後すぐに、中程度のものはサイト公開までにはパッチ適用やアップデートで対応し、被害の可能性を最小限に抑えます。

さらに、アップデート後は必ずECサイトが問題なく動作するかを検証することも忘れてはいけません。

もし外部の業者にECサイトの構築を委託する場合でも、これらのセキュリティ指針に基づいた安全な構築を依頼することが、極めて重要になります。

ECサイト公開前には、専門家による脆弱性診断が必須です。

意図しない脆弱性による被害を防ぐため、第三者の目による「プラットフォーム診断(サーバーやネットワーク機器の診断)」と「Webアプリケーション診断(ECサイト自体の診断)」の2種類を実施し、発見されたセキュリティ上の問題点(特に危険度の高いもの)は必ず修正してから公開しましょう。

プラットフォーム診断とWebアプリケーション診断について、より詳しく知りたい方はこちらの記事も参考にしてください。

「Webアプリケーション診断」と「プラットフォーム診断」、どちらを選ぶべきか迷っていませんか? どちらも組織のセキュリティ対策として重要な診断ですが、その目的や効果には違いがあります。 この記事では、それぞれの診断内容とメリット・デメリットを徹底比較し、組織の状況に合った診断を見つけるお手伝いを

ガイドラインでは、診断は原則としてECサイトの構築・運用に直接関与していない第三者に依頼し、「プラットフォーム診断」と「Webアプリケーション診断」の2種類を実施することを求めています。

特に、お客様が利用するログイン画面や決済画面など、主要な機能は必ず診断範囲に含める必要があります。

中小ECサイトの場合、診断費用が気になるかもしれませんが、IPAの「情報セキュリティサービス基準適合サービスリスト」などを参考に信頼できる診断事業者を選び、脆弱性を抱えたままサイトを公開することは絶対に避けましょう。

弊社のWebアプリケーション脆弱性診断は日本セキュリティ協会の審査に基づき情報セキュリティサービス基準適合を受けています。

ECサイトの管理者画面は、顧客情報や売上データなどが集まる、まさに「心臓部」です。

もし不正にアクセスされてしまうと、その被害は計り知れません。

そのため、管理者画面に接続できる端末をIPアドレスで制限したり、ID・パスワードに加えてスマートフォンなどを使った二要素認証(MFA)を導入しましょう。

これらの対策は比較的簡単に導入でき、不正アクセスの成功率を90%以上も削減できるというデータもあります。

管理者パスワードは最低でも12桁以上の複雑なものにし、定期的に変更するルールを設けましょう。

また、管理者アカウントの権限も、業務に必要な範囲だけに適切に分割することが大切です。

さらに、管理用として使うパソコン自体も、マルウェア対策ソフトを導入したり、USBメモリなどの利用を制限したりといった対策を徹底し、情報漏洩を防ぎましょう。

ECサイトでは、お客様のクレジットカード情報や個人情報といった機密情報を、「三重のガード」で守るという意識が何よりも大切です。

まず、クレジットカード情報は自社のサーバーで保持せず、決済代行サービス(PSP)が提供するトークン決済(カード情報を別の文字列に置き換える技術)などを利用しましょう。

どうしても保持する必要があるお客様の個人情報は、データベース内で強力な方法で暗号化し、その暗号化を解くための「鍵」も厳重に管理します。

お客様がサイトを閲覧したり情報を入力したりする際の通信は、TLS1.2以上という安全な方式で必ず暗号化(HTTPS化)し、第三者による盗聴や情報の改ざんを防ぎます。

バックアップデータも同様に暗号化し、安全な場所に保管することを徹底しましょう。

ここまで解説してきた優先度『高』の対策に加えて、ECサイト全体の安全性をさらに高めるためには、セキュリティレベルの底上げに繋がる以下の追加対策も有効です。

| 不正ログイン対策の強化 (要件7, 10) | お客様が設定するパスワードは長く、複雑なものとし、推測されやすいものは設定できないようにします。ログイン試行回数の上限を超えた場合はアカウントを一時的にロックし、リスクが高いと判断される場合は二要素認証の導入も検討します。 |

|---|---|

| 利用者への重要処理通知 (要件11) | メールアドレスやパスワードの変更、アカウントの新規登録・削除、決済処理など、お客様に関わる重要な操作が行われた際には、ご本人へメールなどで通知し、不正な操作がもしあった場合に早期に発見できるようにします。 |

| ログ・バックアップデータの保管と保護 (要件12, 13) | 事故原因究明のため、Webサーバーのログ、アプリケーションのログ、取引データなどのバックアップを過去1年分、安全な場所に保管します。これらのデータへの不正なアクセスを防ぐための対策も講じます。 |

| サーバー・管理端末のマルウェア対策 (要件14) | ECサイトのサーバーおよび管理用のパソコンなどにマルウェア対策ソフトを導入し、リアルタイムでの検知、定義ファイルの自動更新、定期的なスキャンを実施します。USBメモリなどの外部記憶媒体の利用も制限します。 |

ECサイトは、一度作って公開したら終わりではありません。

安全な状態を維持し続けるためには、構築時の対策だけでなく、日々の運用における地道な努力が欠かせないのです。

ガイドライン「運用編」の中から、IFTが特に重要と考える項目を中心に、「安全」を当たり前にするための習慣作りについて解説します。

ECサイトで使用する全ソフトウェアは、セキュリティパッチ等で常に最新の状態に保つことが最重要です。

ソフトウェアの脆弱性は、サイバー攻撃を受ける主要な原因の一つであり、これを放置してしまうと、個人情報の漏洩やECサイトのサービス停止といった事態に繋がる恐れがあります。

特に危険度の高い脆弱性を放置することは、ECサイトを非常に大きなリスクに晒す行為と言わざるを得ません。

そのため、利用ソフトウェアの脆弱性情報を継続的に収集する体制を確立し、発見された脆弱性に対し、危険度が「高」のものは速やかに、「中」のものは3ヶ月を目途にパッチ適用やアップデートを実施しましょう。

対応後は、必ずECサイトのシステム全体が正常に動作するかを検証します。

運用要件1で確立した体制を基盤とし、「絶対防衛ライン」となる優先度「高」の対策に万全を期すことはもちろん重要です。

それに加えて、ECサイト全体の安全性をさらに高めるためには、以下の運用項目にも継続的に取り組むことが推奨されます。

これらは、セキュリティインシデントの発生リスクを大幅に低減させる上で効果的です。

| 定期的な脆弱性診断と対策 (要件2) |

新機能追加やシステム改修時にはWebアプリケーション診断を、また、四半期に1回程度プラットフォーム診断を実施して、新たな脆弱性がないかを確認します。発見された危険度「高」の脆弱性は速やかに、危険度「中」のものは3ヶ月を目途に対策します。 |

|---|---|

| Webサイト改ざん検知とログ監視 (要件3, 4) |

Webサイトのファイルは定期的な差分チェックや改ざん検知ツールで不正な改ざんを早期に発見できるようにします。また、Webサーバーのアクセスログも定期的に確認し、不審なアクセスがないかを監視します。 |

| バックアップとデータ保護 (要件5, 13) |

顧客情報や売上情報といった重要なデータは、毎日オフライン環境へバックアップします。さらに、これらのバックアップデータやログデータへの不正なアクセスを防ぐため、適切な保護対策を行います。 |

| WAFの導入 (要件6) | 既知の脆弱性への対策が間に合わない場合など、緊急的な対策としてWAFを導入し、Webアプリケーションを狙ったサイバー攻撃を遮断することを検討します。 |

| サイバー保険への加入 (要件7) | 万が一、サイバー攻撃による被害が発生してしまった場合に備えて、その損害をカバーするためのサイバー保険への加入を検討します。 |

ECサイトのセキュリティは、技術だけでは守れません。

経営者から従業員まで、会社全体で取り組む「仕組み」と「文化」が必要です。

IPAのガイドラインでは、経営者がECサイトのセキュリティ確保のために実行すべき7つの重要項目を挙げています。

これらは、ECサイトのセキュリティ対策における「基本のキ」と言えるでしょう。

組織全体の対応方針を定める

予算と人材を確保する

必要な対策を検討・指示する

対策の実施状況を評価し、見直しを指示する

緊急時の対応体制を整備する

外部委託先との責任を明確にする

最新のセキュリティ動向を収集する

特にECサイトを新しく構築する際には、経営者の皆さんは以下の3つの点について主導的な役割を果たすべきです。

計画段階:

セキュリティコストを見積もり、自社の規模や目的に合った最適なECサイトの形態(自社構築かSaaSか等)を選定する。

外部委託時:

セキュリティ要件(セキュアコーディング、脆弱性診断実施等)を契約に明記し、委託先に遵守を徹底させる。

委託先管理:

信頼できる委託先を選定することはもちろん、、契約後も対策が継続的に実施されているかを確認する体制を整える。

セキュリティ対策は、一度行ったら終わりではなく、継続的な取り組みが不可欠です。

経営者のリーダーシップのもと、組織全体で一丸となって取り組むことが、ECサイトの安全とお客様からの信頼を守ることに繋がります。

ガイドラインは、セキュリティ対策を進める上での頼れる道しるべとなりますが、その活用方法を誤ると、思わぬ「落とし穴」にはまってしまうこともあります。

ガイドラインを読んでも、「難しくて何から手をつければ…」と具体的な行動に移せないケースです。

読んだだけで満足せず、「自分事」として捉え、具体的な「行動計画」に落とし込むことが大切です。

チェックリストに担当者・期限・進捗を追記してタスク化し、小規模チームでも進捗を共有することで、対策の実行率を高めましょう。

完璧を目指して挫折するより、リソースが限られる中小ECサイトでは「優先順位を付けて、できることから確実に行う」ことが鉄則です。

自社のリスクとリソースを考慮し、取り組むべき対策を「これだけはやる」と絞り込み、選択と集中で効果を出しましょう。

セキュリティ対策は一度で終わらず、「継続的な見直し」と「対策の習慣化」が本質です。

年1回のポリシー見直しや四半期ごとの脆弱性診断結果報告など、定期的な評価と改善サイクルを回しましょう。

日々の業務に小さなセキュリティチェックを組み込み、無理なく習慣化することが重要です。

これらの落とし穴を避け、ガイドラインをうまく活用することで、中小ECサイトでも着実にセキュリティレベルを向上させることができます。

ここまで「ECサイト構築・運用セキュリティガイドライン」の重要ポイントを解説してきましたが、それでも「具体的にどうすれば…?」と疑問に思う点もあるかもしれません。

ECサイトのセキュリティガイドラインに関する中小運営者からのよくある質問に、脆弱性診断の専門家であるIFTがQ&A形式で回答します。

A1. 目指すは「危険度:高・中ゼロ」。計画的な改善が重要です。

明確な「合格」ラインはありませんが、脆弱性診断で「危険度:高」「中」と判定された脆弱性がゼロの状態を目指しましょう。

一度で完璧を目指すより、リスクを把握し、優先度の高いものから計画的に改善していく姿勢が大切です。

A2. 無償ツールと専門家のスポット診断の組み合わせが効果的です。

費用抑制には、無償ツール(CDNのWAF、OWASP ZAP等)を活用。限界があるため、年一度の専門家診断(例:クイック脆弱性診断)との併用が効果的です。

IPA無償診断も選択肢。自社対策と外部委託を使い分けましょう。

短期間かつ低価格で、Webサイトの脆弱性診断をお探しなら、株式会社アイ・エフ・ティ(本社:東京都)の「クイックWebアプリケーション診断」を!最短3週間~1カ月以内で報告書提出までを実施。セキュリティ認証取得等にもご活用いただけます。

外部からの不正アクセスや脆弱性を見逃さないための「脆弱性診断ツール」の導入は、企業のリスクマネジメントにおいて欠かせません。 脆弱性診断ツールにはさまざまな種類があり、商用の高機能ツールからオープンソースの無料ツールまで幅広く存在します。それぞれのツールには異なる特徴があり、自社に最適なツールを選

また、弊社では、できる限りリーズナブルな価格で脆弱性診断サービス提供し、継続的に続けていけることを目指しています。

「他社で取得した脆弱性診断の価格が予想以上に高くて困っている」という方も、一度ご相談ください。

A3. 設定変更やチェックリスト活用から始めてみましょう。

専門知識がなくても、URL変更、IP制限、自動更新、強固なパスワード設定、チェックシート活用などで対策は可能です。

難しい場合は専門家に相談し、まずは「できることから始める」意識が重要です。

ここまでお話ししてきた「ECサイト構築・運用セキュリティガイドライン」への対応は、多くのECサイトに共通して求められる、「セキュリティ対策の最低限のライン」とも言えるものです。

これらをきちんと守ることで、一般的なサイバー攻撃に対する防御力は格段に高まります。

しかし、ガイドラインは一般的な指針であり、システム固有の脆弱性や未知の新たな脆弱性を突かれる「ゼロデイ攻撃」、さらにガイドラインの想定を超えるサイバー攻撃などのリスクまではカバーしきれません。

ガイドラインへの対応だけでは見つけられない、ECサイトに潜む「見えない穴」、それこそが、ECサイトの大きなセキュリティリスクとなります。

私たちIFTが提供する脆弱性診断は、まさにそのような、ECサイトごとに異なる固有の弱点を、セキュリティ専門家の目で徹底的に洗い出し、真の安心をお届けするサービスです。

「ガイドラインを読んだけれど、やっぱり難しくて自社だけでは対応しきれるか不安…」

「どこから手をつければ良いか、専門家のアドバイスやサポートが具体的に欲しい」

「ガイドライン対応は進めているけれど、うちのサイトに特有のリスクがないか心配…」

「お客様に心から安心して利用してもらえる、盤石なセキュリティ体制を築きたい」

もし、このような思いをお持ちでしたら、私たちIFTにご相談ください。

IFTの脆弱性診断は、「できる限りリーズナブルな価格」なので、高品質なサービスを継続的に続けられます。

ガイドライン対応に関する疑問点の解消から、お客様のECサイトに潜む「見えない穴」の特定、そして本当に安心できるセキュリティ体制の構築まで、専門家の知見と経験をもってサポートいたします。

ここまで説明してきたように、「ECサイト構築・運用セキュリティガイドライン」は、一見難解に思えるかもしれませんが、ポイントを押さえて、自社の状況に合わせて優先順位をつければ、中小ECサイトの皆さんでも必ず実践できる「お店を守るための武器」になります。

大切なのは、まずガイドラインの重要性を理解し、IFTが提案する「優先度の高い5項目」から着手すること、そして「読んだだけで満足」「すべて完璧に」「一度で終わり」といった落とし穴を避け、継続的に取り組むことです。

「自社だけでは不安…」「もっと具体的なアドバイスが欲しい」と感じたら、ぜひ私たちIFTにご相談ください。

1000件以上の診断実績で培った専門知識と経験で、貴社のECサイトに潜む「見えない穴」を特定し、具体的な対策をご提案します。

まずは無料相談からお気軽にお問い合わせください。

2026.02.27

2026.02.27

2026.02.27